※この記事の『前編』はnoteに掲載しています。まずはこちらをご覧ください。

耐量子計算機暗号(PQC)とは

量子コンピュータの脅威に対抗するために開発されたのが、耐量子計算機暗号(PQC)です。これは古典コンピュータ上で動作しながら、量子コンピュータによる攻撃にも耐えられる暗号方式です。

重要な点は、PQCは量子技術を使う量子暗号(Quantum Key Distribution, QKD)とは異なり、現在のコンピュータやネットワークインフラをそのまま使えることです。特別なハードウェアは不要で、ソフトウェアの更新によって実装できます。

NISTの標準化──8年間の国際競争

2016年、NISTは世界中から耐量子暗号アルゴリズムの提案を募集しました。25カ国から82のアルゴリズムが提出され、厳密な評価を経て、2024年8月に最初の3つの標準が正式にリリースされました。

FIPS 203(ML-KEM)

- 旧名:CRYSTALS-Kyber

- 用途:一般的な暗号化(ウェブサイトアクセス、メール暗号化など)

- 特徴:鍵のサイズが小さく、処理が高速

FIPS 204(ML-DSA)

- 旧名:CRYSTALS-Dilithium

- 用途:デジタル署名(文書の真正性確認、ソフトウェア署名など)

- 特徴:格子問題に基づく安全性

FIPS 205(SLH-DSA)

- 旧名:SPHINCS+

- 用途:デジタル署名(バックアップ用途)

- 特徴:ハッシュ関数に基づく、異なる数学的アプローチ

さらに2025年3月には、ML-KEMのバックアップとしてHQC(Hamming Quasi-Cyclic)アルゴリズムが選定されました。HQCは誤り訂正符号に基づいており、ML-KEMとは異なる数学的原理を採用しているため、万が一ML-KEMに脆弱性が見つかっても代替できる設計です。

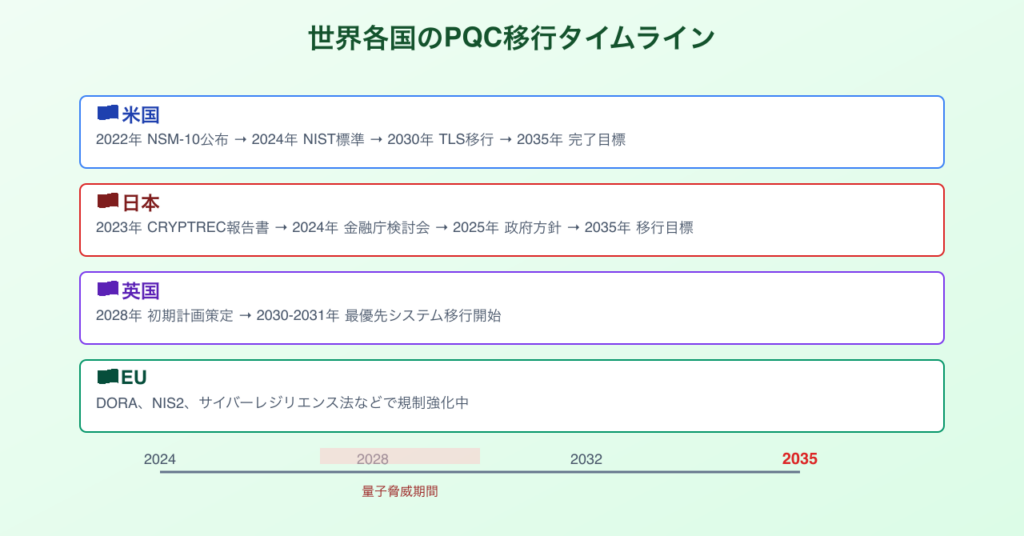

世界各国の対応状況

米国:2035年までの移行を義務化

米国政府は最も積極的にPQC移行を推進しています:

- 2022年5月:国家安全保障覚書(NSM-10)で2035年までに量子リスクを軽減することを目標に設定

- 2022年12月:量子コンピューティングサイバーセキュリティ準備法が成立

- 2024年8月:NIST標準の正式リリース

- 2030年1月:TLS 1.3への移行義務化予定

2024年7月のホワイトハウス報告書では、2025年から2035年にかけて優先的な情報システムをPQCに移行するために71億ドルの予算が必要と見積もられました。

日本:2035年をめどに移行

日本でも政府主導で取り組みが進んでいます:

- 2023年3月:CRYPTRECが「耐量子計算機暗号の研究動向調査報告書」とガイドラインを公表

- 2024年7〜10月:金融庁が「預金取扱金融機関の耐量子コンピュータ暗号への対応に関する検討会」を開催

- 2024年度末:CRYPTRECが新たなガイドライン発行予定

- 2025年:内閣官房が「政府機関等における耐量子計算機暗号(PQC)利用に関する関係府省庁連絡会議」を設置し、2035年をめどにPQC移行方針を策定

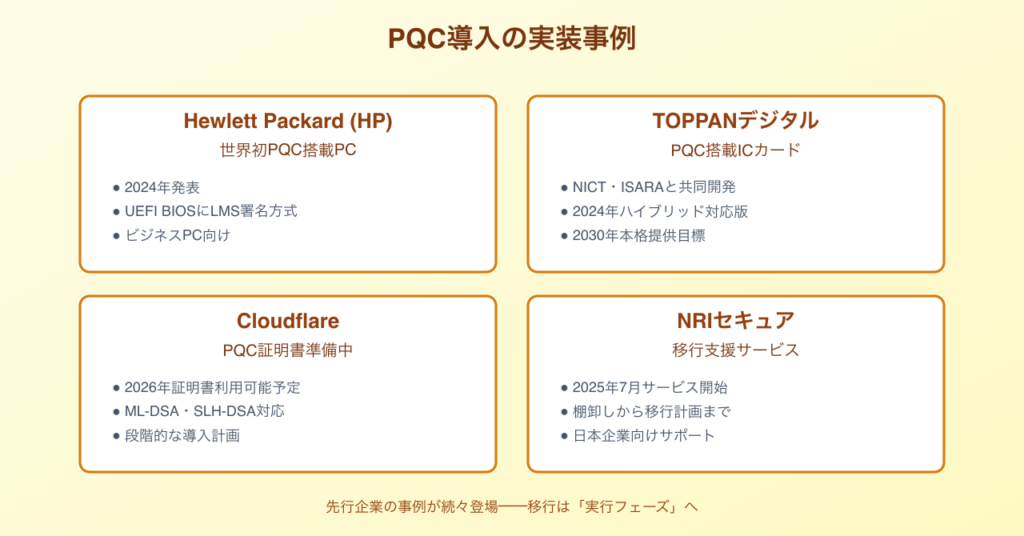

NRIセキュアテクノロジーズは2025年7月に「耐量子計算機暗号(PQC)への移行支援サービス」を開始するなど、民間でもサービス提供が始まっています。

その他の国々

- 英国:NCSCが2028年までに初期計画策定、2030〜2031年に最優先システムの移行開始を推奨

- EU:DORA(デジタル運用レジリエンス法)、NIS2指令、サイバーレジリエンス法などで規制開始

- カナダ:独自のロードマップを発表

一方、中国、韓国、ロシアなどは独自のPQC標準化を進めており、グローバルな相互運用性の課題も指摘されています。

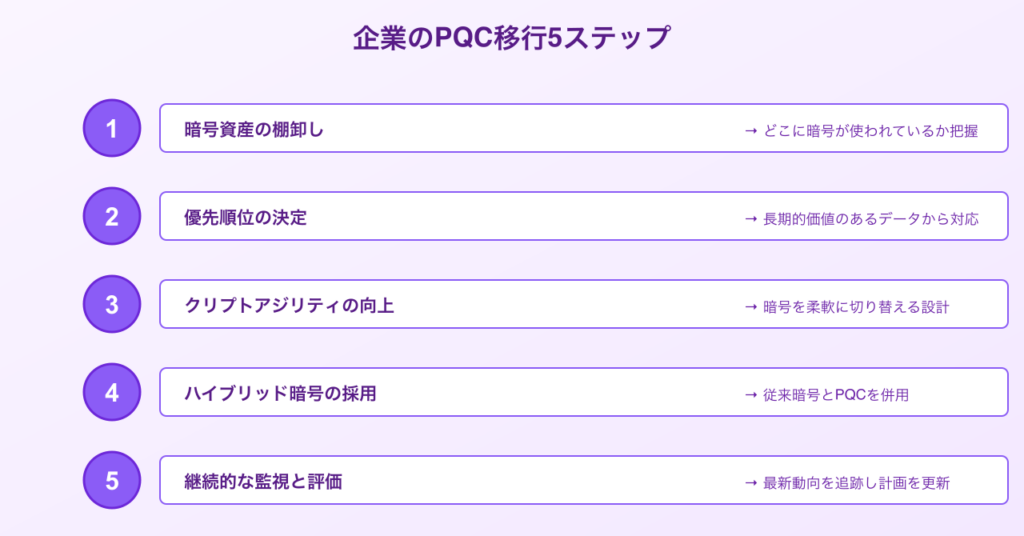

企業が今すぐ始めるべき5つのステップ

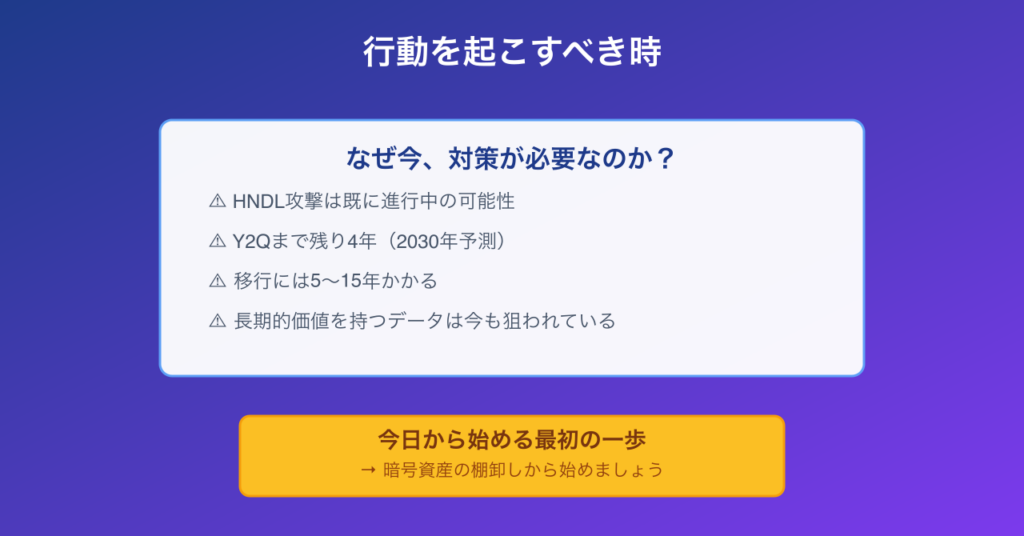

PQC移行は一夜にして完了するものではありません。NISTは「移行には5〜15年かかる可能性がある」と警告しています。Y2Qが2030年前後とすれば、今すぐ準備を始めても決して早すぎることはありません。

1. 暗号資産の棚卸し

まず、組織内でどこに暗号が使われているかを把握します:

- ウェブサイトのHTTPS通信

- VPN接続

- データベース暗号化

- デジタル署名

- IoTデバイスの認証

米国政府は連邦機関に対して、2035年まで毎年暗号資産の棚卸しを義務付けています。

2. 優先順位の決定

すべてのシステムを一度に移行することは不可能です。以下の基準で優先順位をつけます:

優先度が高いもの

- 長期間の機密性が必要なデータ(10年以上)

- 国家安全保障に関わるシステム

- 金融取引システム

- 医療記録システム

- 知的財産を扱うシステム

優先度が比較的低いもの

- 短期的なデータ

- すでに公開されている情報

- 数年以内に廃止予定のシステム

3. クリプトアジリティの向上

クリプトアジリティ(暗号俊敏性)とは、暗号アルゴリズムを柔軟かつ迅速に切り替えられる能力のことです。これが重要な理由は:

- PQC標準はまだ進化している(新しいアルゴリズムが追加される可能性)

- 将来、現在のPQCに脆弱性が見つかる可能性もある

- ハイブリッド暗号(従来の暗号とPQCを組み合わせたもの)から完全なPQCへの段階的移行が必要

具体的には:

- 暗号をハードコードしない

- 暗号管理を集中化する

- 設定ファイルで暗号方式を変更できるようにする

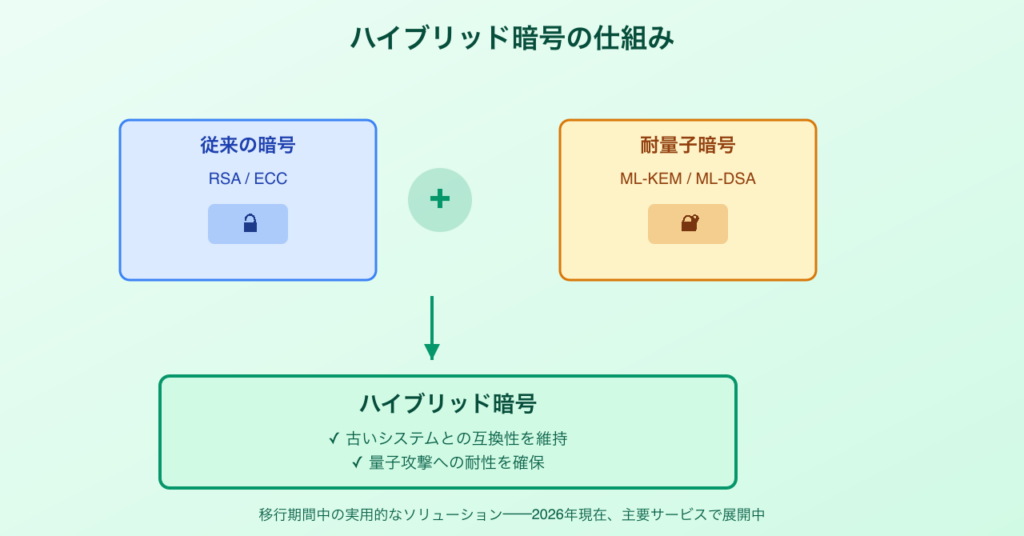

4. ハイブリッド暗号の採用

多くの組織は、移行期間中にハイブリッド暗号を採用します。これは従来の暗号(RSAやECCなど)とPQCを組み合わせる方式で、以下の利点があります:

- 古いシステムとの互換性を保ちながら、量子攻撃への耐性も確保

- どちらか一方に脆弱性が見つかっても、もう一方で保護される

2026年2月現在、Akamaiなどの大手CDN事業者は、TLS通信でML-KEM 768と従来のX25519を組み合わせたハイブリッド鍵交換をすでに展開しています。

5. 継続的な監視と評価

PQC標準は今後も進化します:

- FALCON(FN-DSA)がFIPS 206として近日中に承認予定

- NISTは追加のデジタル署名方式の評価を継続中

- 各国の独自標準との相互運用性の検証

組織は最新動向を追跡し、計画を柔軟に更新する必要があります。

実装事例──先行する企業と組織

Hewlett Packard(HP)

HPは2024年、世界初となるPQC搭載ビジネスPCを発表しました。UEFI BIOSファームウェアの検証プロセスに、Leighton-Micali署名(LMS)というハッシュベース署名方式を採用しています。

TOPPANデジタル、NICT、ISARA

日本では、TOPPANデジタルがNICT、ISARAと共同で、PQCを搭載したICカードシステムの開発を進めています。2022年10月には「PQC CARD」を、2024年10月にはPQCと現行暗号のハイブリッド対応した「SecureBridge」を開発しました。

完全なPQC移行には長期間かかるため、移行済みシステムと未移行システムが混在する状況を見越してのハイブリッド対応です。

Cloudflare

CDN大手のCloudflareは、2026年中に最初のPQC証明書が利用可能になると予測しており、ML-DSAとSLH-DSAのデジタル署名への移行準備を進めています。ただし、当初はデフォルトで有効化されず、「将来のスイッチ切替に備える」段階としています。

技術的な課題と留意点

PQC導入には技術的な課題もあります。

パフォーマンスへの影響

PQCアルゴリズムは従来の暗号よりも計算量が多く、鍵や署名のサイズも大きくなります:

- ML-KEMの公開鍵:約1,568バイト(RSA-2048は約256バイト)

- ML-DSAの署名:約3,309バイト(ECDSA P-256は約64バイト)

これにより:

- TLS通信のハンドシェイクが遅くなる可能性

- 帯域幅の使用量が増加

- IoTデバイスなどリソースが限られた環境では実装が困難

ただし、NISTで標準化されたアルゴリズムは実用性も考慮して選定されており、IBM研究者によれば「格子暗号は適切に設計すれば、従来の暗号より効率的になる可能性がある」とのことです。

移行期の脆弱性

PQC移行期間中は新たな攻撃の機会も生まれます:

- ダウングレード攻撃:攻撃者がPQCから従来暗号への切り替えを強制

- 実装の脆弱性:新しいアルゴリズムの実装に予期せぬバグ

- サイドチャネル攻撃:暗号処理中の電力消費やタイミング情報から鍵を推測

これらのリスクを軽減するため、ハイブリッド暗号の採用や、継続的なセキュリティ監査が推奨されています。

Q-Dayの到来──その時何が起こるのか

仮に2030年のある日、研究機関または政府プロジェクトが「RSA-2048暗号の解読に成功した」と発表したとしましょう。その瞬間、世界はどう変わるのでしょうか。

即座に起こること

- 金融システムの混乱:オンラインバンキング、クレジットカード決済の信頼性に疑問符

- 政府通信の危機:外交通信、軍事通信の安全性喪失

- 企業秘密の流出:過去に盗まれたデータが一斉に解読される可能性

Y2Kとの違い

Y2K(2000年問題)は、事前に期限が明確だったため、世界中が協調して対策を講じ、大きな混乱を回避できました。米国だけで1,000億ドル以上が投じられ、その結果、実際には大きな問題は発生しませんでした。

Y2Qの難しさは:

- 期限が不明確:2030年かもしれないし、もっと早いかもしれない

- 脅威の出所が外部:Y2Kは内部の技術的問題だったが、Y2Qは悪意ある攻撃者という外部要因

- 解決策が複雑:単純なソフトウェア修正では済まず、システム全体の再設計が必要な場合も

PQC移行は「保険」ではなく「投資」

一部の組織は「量子コンピュータの脅威はまだ先の話」として対策を先延ばしにしています。しかしHNDL攻撃がすでに進行中である可能性を考えれば、これは危険な賭けです。

PQC移行は単なるコスト増ではなく、将来のビジネス継続性への投資です:

ビジネス上のメリット

- コンプライアンス対応:米国、EU、日本などで規制が強化されつつあり、早期対応は競争優位性につながる

- 顧客信頼の向上:量子セキュリティへの対応は、セキュリティ意識の高さを示す

- サプライチェーンリスクの低減:PQC対応は取引先選定の基準になる可能性

- 長期的なコスト削減:早期に計画的に移行すれば、緊急対応よりはるかに低コスト

リスクの観点

- データ保護期間が10年以上のシステムは、今暗号化されても2030年代に読み取られる可能性

- 知的財産や国家機密は、数十年後でも価値がある

- 医療・金融データは法的に長期保存が義務付けられており、将来の流出リスクが高い

結論:今すぐ行動を

量子コンピュータがもたらす恩恵──創薬の加速、材料科学の革新、気候変動対策──は計り知れません。しかしその力は、同時に現代社会の基盤である暗号を破壊する力でもあります。

Y2Qという転換点は、2030年かもしれませんし、もっと早く訪れるかもしれません。確実なのは、「今収集、後で復号」攻撃がすでに進行中である可能性が高いということです。

NISTの標準が確立され、実装事例も増えてきた今、PQC移行は「様子見」から「実行」のフェーズに入っています。

暗号資産の棚卸しから始めましょう。どこに暗号が使われているか、どのデータが長期的に保護されるべきか、これを知ることが第一歩です。そして優先順位をつけ、段階的に移行計画を立てる──この地道なプロセスが、量子時代のセキュリティを確保する唯一の道なのです。

量子コンピュータの嵐は、もう水平線上に見えています。備えるなら、今です。

────

参照

- NIST Post-Quantum Cryptography

- NIST Releases First 3 Finalized Post-Quantum Encryption Standards

- 情報通信研究機構(NICT)耐量子計算機暗号

- IBM Research – NIST’s post-quantum cryptography standards are here

- Google Quantum AI – Meet Willow

- MIT Technology Review – What is post-quantum cryptography?

- 内閣サイバーセキュリティセンター(NISC)暗号技術検討会報告書2022

- NRIセキュア – 耐量子計算機暗号(PQC)とは

- PwC Japan – 未来を見据えた次世代暗号技術「耐量子暗号」への移行戦略

- World Economic Forum – What you need to know about the Y2Q cybersecurity threat

- Palo Alto Networks – Harvest Now, Decrypt Later (HNDL)

コメント